Note. TrueNAS Scale. ACME RFC 2136. Howto: ACME DNS-Authenticator shell script using acmesh project

Умови:

Є контрольований DNS server (BIND) з можливістю оновлювати записи з використанням nsupdate RFC 2136.

Є TrueNAS SCALE Server Dragonfish-24.04.2.5.

Задача:

Додати автоматично оновлюваний сертифікат безпеки від Let’s Encrypt, відповідно до стандартів ACME (RFC 8555).

Основі матеріали:

- Howto: ACME DNS-Authenticator shell script using acmesh project

- TrueNAS SCALE - Adding LetsEncrypt Certificates

Дії:

- Створити ZFS dataset: system_tools.

Повний шлях монтування з pool mdata - /mnt/mdata/system_tools. - Отримати доступ до консолі, через GUI або SSH.

- Створити робочу теку /mnt/mdata/system_tools.

- Завантажити та встановити

acme.sh до теки /mnt/mdata/system_tools/acme.

mkdir /mnt/mdata/system_tools/acme

cd /mnt/mdata/system_tools/acme

git clone –depth 1 https://github.com/acmesh-official/acme.sh.git - Створити скрипт dns_acme.sh на основі публікації, де змінити данні для змінних NSUPDATE_SERVER, NSUPDATE_KEY на власні:

-

Створити файл /mnt/mdata/system_tools/acme/.nsupdate.key, де secret можна отримати командую “openssl rand -base64 64”

key "some-key" { algorithm hmac-sha512; secret " … =="; }; - Змінити права доступу до файлу: chmod 600 /mnt/mdata/system_tools/acme/.nsupdate.key

-

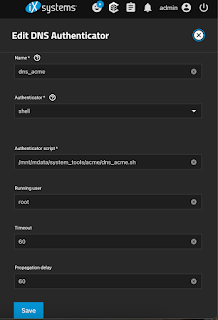

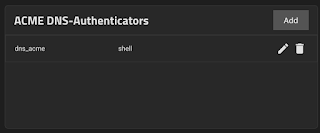

Додати ACME DNS-Authenticators dns_acme.

- Зробити налаштування відповідно до відео інструкції. з використанням dns_acme при створені сертифікату.