OpenWRT шаман

Буду складати тут що знайшов на теренах інтернету як користувача OpenWRT.

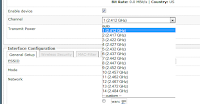

1. Розблокування недоступних WiFi каналів без компіляції:

Завантажимо файл regulatory.bin до теки /usr/lib/crda, перезавантажимо. Тепер в незалежності від вибраної країни будуть доступні усі радіочастотні канали. Але вибір правильних каналів згідно з законами Вашої країни цілком лежить на Вас.

Для розблокування каналів з компіляцією треба вибрати опцію regdomain при компіляції menuconfig у розділі WiFi Atheros - atk9k.

2. Кошерна организація тунелів у OpenWRT [ru]

3. HOWTO: Сканування документів за допомогою OpenWRT

Якщо є потреба не обмежувати повний доступ, а використовувати блокування на рівні доменного імені, то можна скористатися модулем iptables-mod-filter - (iptables extensions for packet content inspection)

opkg updare

opkg info iptables-mod-filter

Depends: iptables, kmod-ipt-filter

opkg info kmod-ipt-filter

Depends: kernel (= 2.6.32.27-1), kmod-ipt-core, kmod-textsearch

opkg info kmod-ipt-core

Depends: kernel (= 2.6.32.27-1)

Тому слід бути уважним щодо використовного вашого ядра операційної системи, у моєму випадку потрібні скомпільовані версії для 2.6.32.28-1, тому я їх створював за цією процедурою.

opkg install iptables-mod-filter

Для блокування тільки “vkontakte” та “odnoklassniki”

/usr/sbin/iptables -I zone_lan_forward -j zone_wan_REJECT -s 192.168.0.128/28 -m string –string “vkontakte” –algo kmp

/usr/sbin/iptables -I zone_lan_forward -j zone_wan_REJECT -s 192.168.0.128/28 -m string –string “odnoklassniki” –algo kmp

Або блокування усього окрім “slovari.yandex.ru”

/usr/sbin/iptables -I zone_lan_forward -j zone_wan_REJECT -s 192.168.0.128/28

/usr/sbin/iptables -I zone_lan_forward -j zone_wan_ACCEPT -s 192.168.0.128/28 -m string –string “slovari.yandex.ru” –algo kmp

5. IPTV bugs

ka_sobolev

через 30-120 сек перегяду при посиланні igmp query v2 зображення зупинялося,

прийшлось дадати в /etc/sysctl.conf строки

net.ipv4.conf.eth0.2.force_igmp_version=1

net.ipv4.conf.br-lan.force_igmp_version=1

6. Створюємо домашній сервер з роутера

http://we.easyelectronics.ru/Lifelover/prevraschaem-nedorogoy-router-v-domashniy-server.html

7. Обмежуємо доступ для хакерів по SSH

Diamond1981:

#opkg install iptables-mod-conntrack-extra

root@OpenWrt:~# cat /etc/firewall.user

This file is interpreted as

shell script.

Put your custom iptables rules

here, they will

be executed with each firewall

(re-)start.

iptables -A input_wan -p tcp –dport 1043 -m state –state NEW -m recent –name ATTACKER_SSH –rsource –update –seconds 180 –hitcount 3 -j DROP

iptables -A input_wan -p tcp –dport 1043 -m state –state NEW -m recent –name ATTACKER_SSH –rsource –set -j ACCEPT

root@OpenWrt:~# uci export dropbear

package dropbear

config dropbear

option Port ‘1043’

option RootPasswordAuth ‘off’

option PasswordAuth ‘off’

При такому налаштуванні SSH працює на TCP порту 1043 і приймає з’єднання якщо вони не частіші чим 3 з’єднання за 180 секунд. А також забороняє використовувати під’єднання до SSH за допомогою пароля, використовується тільки сертифікат.